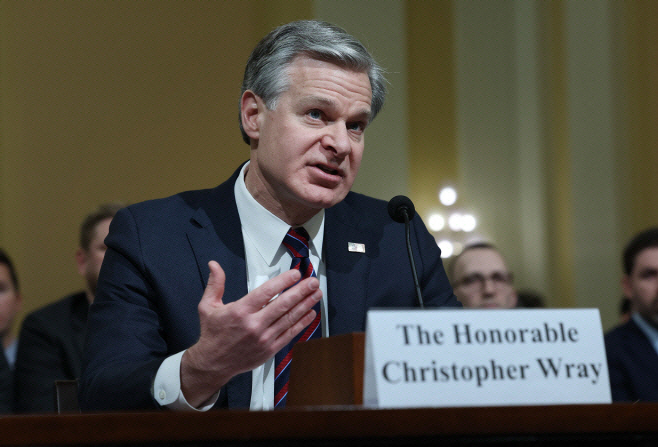

"미 정부·군 비밀 요원, 중국의 전략 관심 단체 감시"

"중 '볼트 타이푼', 무력 충돌시 미국 능력 방해 목적 태평양 항구·인프라 접근"

|

WP는 중국 정부의 지원을 받는 해커들이 최근 수개월 동안 수백만 명의 고객을 보유한 최소 2개의 주요 미국 인터넷 서비스 제공업체(ISP)와 여러 소규모 업체에 침투해 사용자들을 감시했다고 미국의 대응에 정통한 인사들과 민간 보안 연구원들을 인용해 전했다.

◇ WP "중국 정부 해커들, 미 인터넷 서비스업체 침투, 정부·군 비밀 요원, 중국의 전략 관심 단체 감시"

WP는 이어 "해킹의 표적에는 비밀리에 활동하는 정부 및 군 관계자, 중국의 전략적 관심 단체들이 포함된 것으로 보여 우려를 불러일으키고 있다"고 강조했다.

미국 연방수사국(FBI) 출신으로 다국적 통신 서비스업체 루멘(Lumen) 테크놀로지스 연구원인 마이크 호르카는 중국 해커들이 관심이 있는 고객에 대해 특권적이고 높은 수준에서 접속했다며 이 해커 그룹이 나중에 사용할 수 있도록 지금까지 발견되지 않은 소프트웨어 결함을 악용하는 데 중요한 작업을 한 걸 주목해야 한다고 지적했다.

2명의 인사는 새로운 침투가 정보 수집 외 다른 목적이 있다는 증거는 없지만, 사용된 기술과 리소스 중 일부는 지난해 중국 정부가 지원하는 그룹 '볼트 타이푼(Volt Typhoon)'이 사용한 것과 관련이 있다고 분석했다.

|

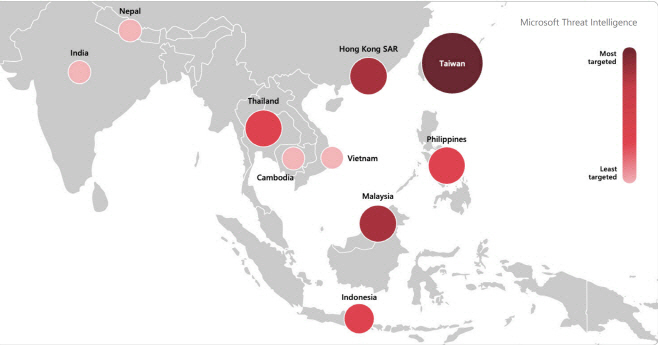

'볼트 타이푼'은 무력 충돌이 발생할 경우 중국이 공포를 조성하고, 대만으로 병력·무기·물자를 이동하는 미국의 능력을 방해할 수 있도록 태평양 항구와 다른 인프라 장비에 대한 접근을 모색했다고 미국 정보기관 관리들이 밝혔다고 WP는 전했다.

FBI·국가안보국(NSA)·사이버안보 및 인프라 기관 등이 지난 2월 발표한 보고서에 따르면 '볼트 타이푼' 해커들은 5년 이상 일부 미국 네트워크에 접속해 왔으며, 이들이 미국 인프라만 직접 공격했지만, 영국·캐나다·호주·뉴질랜드 등 미국 주도의 기밀정보 공유 동맹 '파이브 아이즈(Five Eyes)'에도 영향을 미쳤을 가능성이 크다.

루멘은 이날 블로그를 통해 특정 그룹 또는 개인 고객에게 서비스를 제공하는 ISP 라우터(서버) 내부에서 해당 고객의 비밀번호를 가로챌 수 있는 멀웨어를 발견했다며 이 악성 소프트웨어가 '볼트 타이푼'에 의해 사용되고 있는 것으로 추정된다고 밝혔다.

블랙햇·데프콘(Black Hat·Def Con) 해킹 콘퍼런스에 참석한 미국 사이버 보안 고위 관리들은 지난해 볼트 타이푼 활동이 처음 확인됐을 때와 마찬가지로 지금도 여전히 활발하고 성공적으로 활동하고 있다고 밝혔다.

폴 나카소네 전 미국 국가안보국(NSA) 국장 겸 사이버사령부 사령관은 잠재적인 물리적 파괴를 위한 접근권 확보에 중점을 둔 이 그룹의 행동은 전 세계 다른 국가들과 크게 다르다고 평가했다.

◇ 미 사이버 보안업체 "중 해킹 그룹, 웹 주소 변경, 사용자 다른 곳 접속 유도 스파이용 백도어 심어"

미국 사이버 보안업체 볼렉시티(Volexity)는 이달 보고서에서 익명의 다른 ISP에서 높은(high-end) 기술이 사용된 멀웨어를 발견했다며 이는 볼트 타이푼과 다른 중국 국가 해킹 그룹이 ISP 내부에 침투해 도메인 이름 시스템(DNS) 웹 주소를 변경, 사용자가 다른 곳으로 접속하게 해 해커가 스파이용 백도어를 심을 수 있게 했다고 분석했다.

WP는 "DNS 조작이 중국 정부 해킹 그룹의 전문 분야"라며 "인포블록스(Infoblox) 보안 전문가들이 올해 초 발견한 불가사의한 작전은 '만리방화벽(Great Firewall·GFW)'을 이용해 중국의 소행으로 추정된다"며 '만리방화벽'은 일반적으로 중국 본토에서 제한된 서비스나 콘텐츠에 접속하려는 사용자를 엉뚱한 곳으로 안내한다고 설명했다.

만리장성에서 이름을 따 2000년에 구축된 '만리방화벽'은 중국 당국의 강력한 인터넷 통제 시스템으로 특정 외국 웹사이트를 차단하고, 국경을 넘을 때 인터넷 트래픽을 늦추는 역할도 한다.